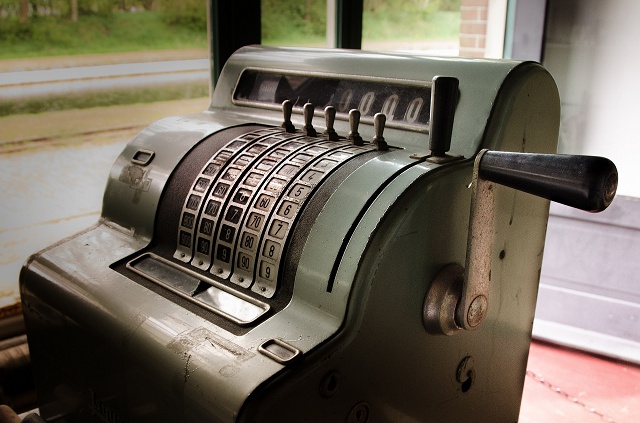

Referentenentwurf für ein Gesetz zum Schutz vor Manipulationen an digitalen Grundaufzeichnungen veröffentlicht

Kürzlich wurde der Referentenentwurf für ein Gesetz zum Schutz vor Manipulationen an digitalen Grundaufzeichnungen veröffentlicht. Was bedeutet das für Ihre Kassensysteme? Dem […]